最新版のダウンロード

https://xssh.netwiz.co.jp/download.html

xSSHの使い方・コンフィグ作成方法の解説

xSSHとは?

xSSHはLinuxで動作するインフラエンジニア向けのログ収集ツールです。Windowsには対応していませんが、WSL(Windows Subsystem for Linux)であれば利用可能です。

JSON形式の設定ファイルを使い、多数のネットワーク機器にログインしてログ収集をする必要がある場合でも効率良くログを収集できるように並行処理を取り入れています。

エディションは「Community」「Professional」の2種類あり、Communityエディションは無料ですがいくつかの制限があります。

xSSHは日々の作業、特に構築作業などで多くの機器のログを収集する必要がある方々に利用されています。

Professionalエディションであれば機器にログインするための認証情報を含むxSSH用コンフィグファイルを暗号化できますので、コンフィグファイルから認証情報が漏洩するという心配もありません。

以下の動画はクリアテキストのコンフィグファイルを暗号化して「encrypted.config」という名前で保存し、そのファイルを使ってxSSH Professionalを実行している様子です。

Tera TermマクロやNetmikoとの比較

プログラミングスキルのある方ならばTera TermマクロやNetmikoを駆使してログ収集を自動化しているかも知れません。

しかしxSSHは高度な並列処理と接続用コンフィグの暗号化、そして柔軟性があります。たとえば次のような特徴を備えています。

- 数十台のネットワーク機器に同時にログインしてコマンドを実行し、その結果をファイルに保存できる。

- 接続用の設定を暗号化できるので安全に運用できる

- CiscoのEnableモードに遷移してからコマンドを実行できる

- FortigateのVDOMごとにコマンドを実行できる

- A10 ThunderのPartitionごとにコマンドを実行できる

- DELL OS10でlinuxadminからadminにスイッチしてコマンドを実行できる

- 実行ファイルを配置すれば動作する

Tera Termマクロを使うにはTera Termをインストールしなければならず、複数のマクロを同時に動かすとフリーズしたりクラッシュしてログ収集に失敗したりします。パスワードを暗号化する機能はありますが、誰でも簡単に復号できるのでTera Termマクロの暗号化は意味がありません。

Netmikoを使って開発したツールを動かすにはPythonをインストールしなけらばならず、さらにpipでモジュールをインストールするなど環境構築が必要です。認証情報を暗号化する機能はないため、スクリプト実行時に利用者がパスワードを入力するという対処が最善です。多数の機器にログインする必要がある場合、その都度手動でパスワードを入力しなければならないため自動化の意味が失われます。代替案としてパスフレーズ無し鍵認証や環境変数を使う方法を紹介している例がありますが、その方法はセキュリティリスクが高く危険です。そして、並列処理をおこなうには高度なプログラミングスキルが必要となります。

それに対して、xSSHは実行ファイルをダウンロードして配置するだけで高度な機能を利用できます。

| 比較項目 | xSSH Professional | Tera Termマクロ | Netmiko |

|---|---|---|---|

| 動作環境 | (Windows WSLで動作可能) | ||

| 環境構築 | |||

| 並列処理 | |||

| 認証情報の隠蔽 | |||

| 向いている利用環境 | 社内環境 商用環境 大規模環境 | 社内環境 小規模環境 | 社内環境 小規模環境 |

Tera Termマクロは認証情報の漏洩が気にならない社内やテスト環境で小規模のネットワーク機器からログを収集する際に適していると言えるでしょう。

Python+NetmikoもTera Termマクロと同様に認証情報の漏洩が気にならない社内やテスト環境で小規模のネットワーク機器からログを収集する際に適していると言えるでしょう。本格的に使うには高いプログラミングスキルが必要となります。

xSSHのエディション

xSSHには2つのエディションがあります。

| エディション | 同時接続数 | コンフィグ暗号化 |

|---|---|---|

| Community | 最大2接続 | |

| Professional | 無制限 |

Communityエディション(試用・個人用)

Communityエディションは同時接続数が最大2であったりコンフィグ暗号化に対応していないなど制限はありますが、それ以外はProfessionalエディションと同様にご利用頂けます。

Professionalエディションのご購入を検討している方は、まずはCommunityエディションをご利用になって動作を確認してください。

Professionalエディション(プロ用)

Professionalエディションはプロ向けの製品です。コンフィグファイルを暗号化できるため、認証情報を含むコンフィグを安全に運用できます。

また、同時接続数に制限がないためログ収集の対象機器が多くても効率的にログを収集できます。

なお、同時接続数は初期設定では論理CPUコア数x5となっています。たとえばハイパースレッディングが有効な4コアCPUを搭載している場合は40台まで同時接続できます。この制限を解除して同時接続数を小さくしたり大きくしたりすることも可能です。

xSSH Professionalのライセンス

xSSH Professionalのライセンスは2種類からお選び頂けます。企業で購入される場合は「Enterpriseライセンス」を選択してください。個人の方(個人事業主・フリーランス含む)は「Personalライセンス」を選択してください。

買い切りタイプのため、追加費用はかかりません。

Enterpriseライセンス(法人向け)

法人向けのEnterpriseライセンスは以下のリンクからご購入頂けます。Enterpriseライセンスは使用機器台数につき1ライセンス必要となりますので、利用する台数分のライセンスをご購入ください。

お見積書が必要な場合や銀行振込をご希望の方はお問い合わせフォームからご連絡ください。

Personalライセンス(個人向け)

個人で利用される方に向けて特別価格でPersonalライセンスを提供しています。法人でのご利用はライセンス違反となります。

Personalライセンスは以下のリンクからご購入いただいたけます。Personalライセンスは使用機器台数につき1ライセンス必要となりますので、利用する台数分のライセンスをご購入ください。

現在、一時的に販売を停止しています。

xSSHのライセンスを有効化する方法(Enterprise/Personalライセンス)

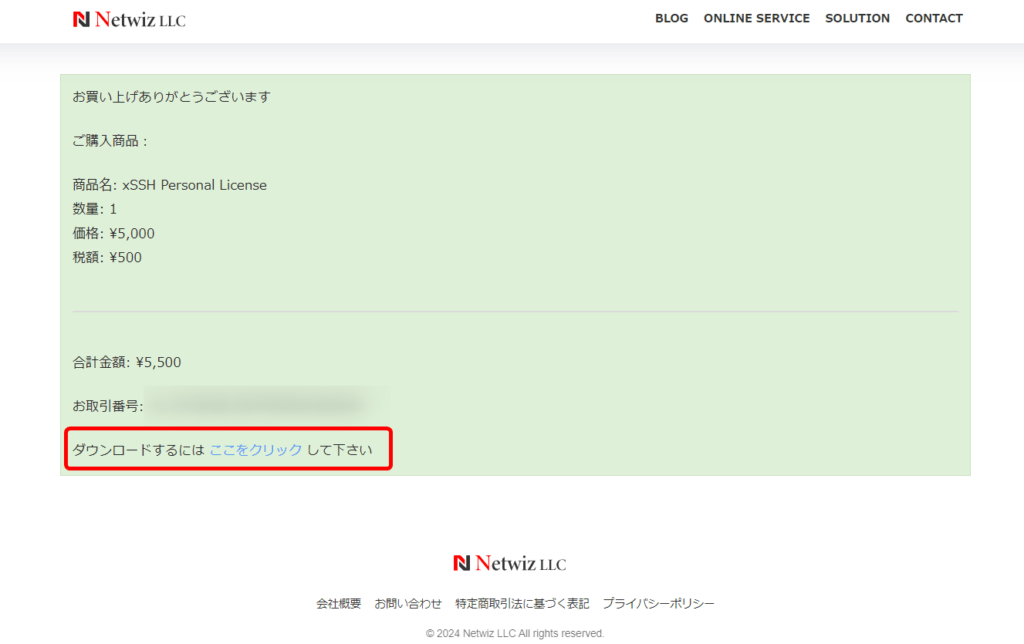

ご購入いただいたくとライセンスファイルをダウンロードできるリンクが表示されます。このリンクは24時間有効ですので、有効期間内にライセンスファイルをダウンロードしてください。ダウンロードは3回まで実行できます。

万が一、何らかの事情でファイルをダウンロードできなかった場合はお取引番号をお知らせください。お取引番号をお知らせ頂けない場合はダウンロードリンクを再発行できません。

ダウンロードリンクは購入時に記載して頂いたメールアドレスにも送付されます。お取引番号はお問い合わせが必要な際に必要となりますので、大事に保管してください。

入力して頂いたメールアドレスはユーザー管理のために利用します。それ以外の目的で利用することはありません。

ダウンロードしたライセンスファイルをxSSHを動作させるマシンの「~/.xssh.license」に保存してください。ダウンロードしたファイルの先頭にドット(.)を付ける必要がありますので、ご注意ください。

ライセンスの有効化ができない場合はお取引番号を添えてsupport@netwiz.co.jpまでご連絡ください。

xSSHの使い方

xSSHのコンフィグ作成方法や実行時のオプション指定など、すべての使い方は以下の記事で詳細に解説しています。

サポートについて

不具合などにつきましては support@netwiz.co.jp へご連絡ください。

法人を対象に有償サポートを提供しています。現在、コンフィグ作成支援や利用支援を提供するスタンダードサポートプランをご用意しています。

有償サポートはProfessionalエディション/Communityエディションどちらでも利用できます。

有償サポートのご利用・ご相談を希望される方はお問い合わせフォームからご連絡ください。

| 月契約 | 15,000円(税抜) |

| 年契約 | 120,000円(税抜) |

御社独自のカスタマイズや仕様変更をご希望の場合はお問い合わせフォームから別途ご相談ください。